Осторожно, мошенники!

🚨 ВНИМАНИЕ! ВАЖНАЯ ИНФОРМАЦИЯ! 🚨

Управление Генеральной прокуратуры Российской Федерации по Уральскому федеральному округу предупреждает!

Видеоролики: "Одна дорога", "Онлайн ловушка"

Дорогие родители и гости сайта ! Участились случаи звонков от мошенников! 📞➡️👤

Мошенники используют методы социальной инженерии, запугивая или играя на жадности, чтобы заставить жертву добровольно перевести деньги или раскрыть данные карт. Основные моменты: звонки от «безопасности банка»/ФСБ, «безопасные счета», фишинг-сайты, обещания легкого заработка, просьбы о помощи от «друзей» в соцсетях, срочность и давление.

Основные приемы и уловки мошенников:

- Психологическое давление: Создание иллюзии срочности («ваша карта заблокирована», «прямо сейчас оформляют кредит»), вызов страха или паники.

- Звонки из «госорганов» или «банков»: Звонящие представляются сотрудниками ФСБ, ЦБ, МВД или службы безопасности банка, сообщая о «подозрительных операциях».

- Фейковые «безопасные счета»: Убеждение перевести деньги на «безопасный счет» для их защиты от хищения.

- Фишинг и поддельные сайты: Ссылка на фальшивые сайты (банки, маркетплейсы, авиакомпании) для кражи логинов, паролей и данных карт.

- Схемы с «ошибочным» переводом: Получение перевода от неизвестного лица с последующей просьбой вернуть деньги на другой счет.

- Взлом аккаунтов в соцсетях: Рассылка от друзей с просьбой срочно занять денег или «проголосовать в конкурсе» (по ссылке).

- Легкий заработок или выигрыш: Предложения высокой доходности, удаленной работы с предоплатой или уведомления о неожиданном выигрыше.

- Запрос CVC-кода и SMS-кодов: Попытки узнать одноразовые пароли для подтверждения операций.

❗ ГЛАВНОЕ ПРАВИЛО:

НИКОМУ И НИКОГДА не сообщайте коды из СМС, пароли от личных кабинетов и данные карт! 🙅♂️🔐

⚠️ ПОМНИТЕ:

✅ Настоящие «Госуслуги» НЕ звонят с просьбой продиктовать код или пароль.

✅ Не переходите по подозрительным ссылкам в сообщениях («ваша выплата готова», «аккаунт заблокирован»).

✅ Не верьте спешке и давлению («счёт заблокируют через 5 минут!») — это ловушка! ⏳💢

Если сомневаетесь в звонке:

1. Положите трубку. 📵

2. Сами перезвоните в официальную организацию по номеру с её сайта. 📲✅

3. Обратитесь в полицию по номеру 102 или 112. 👮♂️📞

Берегите себя и свои средства! Делитесь этой информацией со старшими родственниками! 👵👴❤️

#Безопасность #Мошенники #Госуслуги #Предупреждение #Осторожно #Родителям #Информация #Защита

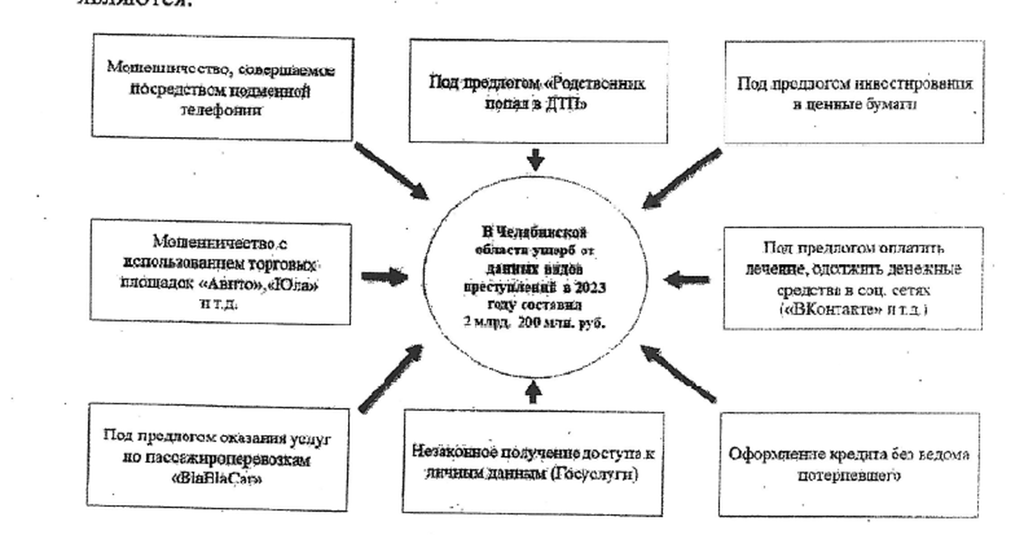

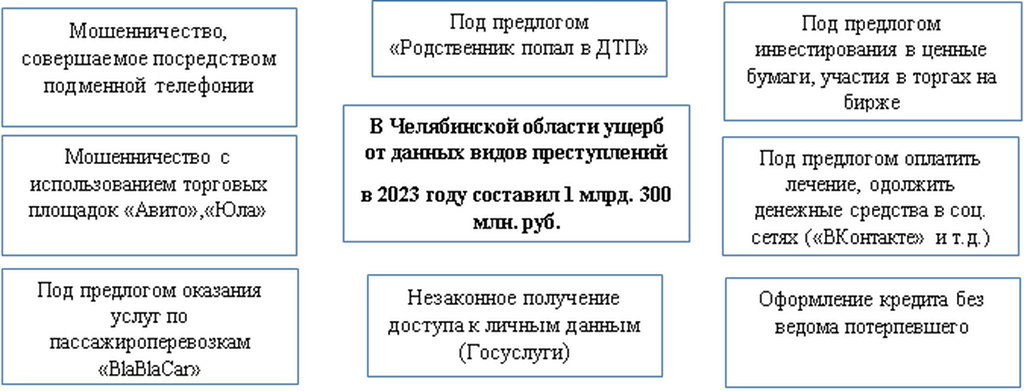

О появлении новых видов мошенничеств, совершаемых с использованием IТ-технологий

ГУ МВД России по Челябинской области информирует о появлении новых видов мошенничеств, совершаемых с использованием IТ-технологий:

1. Мошенники под различным предлогом заставляют доверчивых школьников разгласить данные своих или родительских банковских карт. Например, на сомнительных сайтах предлагают «бесплатные» игровые предметы, такие как скины в Counter-Strike, Roblox, читы или дополнения для Minecraft или в других популярных играх. Также распространена схема, при которой в социальных сетях или мессенджерах школьникам сообщают о якобы выигрыше в розыгрыше. Однако для получения приза требуется предоставить данные банковской карты. Иногда розыгрыши действительно проводятся известными блогерами, и школьник может участвовать в них, но до официального объявления победителей неизвестные лица могут назваться представителями организаторов и попытаться получить конфиденциальную информацию/платёжные данные. Кроме того, мошенники предлагают школьникам «заработать» в интернете, используя различные схемы, включая финансовые пирамиды и криптовалютные проекты. Подростки, вкладывая деньги в эти проекты в надежде быстро разбогатеть, рискуют потерять свои средства, которые в итоге попадают на счета злоумышленников.

2. Телефонные мошенники обзванивают абонентов под видом сотовых операторов с предложением продлить якобы истекающий договор на номер телефона. Во время разговора злоумышленник отвлекает внимание собеседника обилием технических деталей. Затем на номер абонента приходит сообщение с кодом, которое необходимо ввести для «подтверждения пользовательского соглашения о продлении договора на новый срок». Затем злоумышленник сообщает, что направил клиенту ссылку, где необходимо ввести код «для завершения дистанционного подписания пользовательского соглашения». Этот код — данные для входа в личный кабинет жертвы на портале Госуслуг.

В целях повышения осведомленности о рисках мошеничества в сфере финансов и снижения вероятности хищения у них средств в результате действий злоумышленников, просим ознакомиться с материалами, разработанные Банком России (см.фото)

В связи с участившимися случаями мошенничества и аферизма со стороны посторонних лиц в отношении граждан пожилого возраста и инвалидов, убедительно просим Вас проявлять бдительность и осторожность к незнакомым людям, которые, обманным путём, представляясь сотрудниками банка, государственных учреждений социальной защиты и т.д, пытаются узнать ваши персональные данные, проникнуть в Ваше жилое помещение и получить конфиденциальную информацию о Вас, и ваших родственниках с целью незаконного использования её против Вас.

ПРЕДЛАГАЕМ ВАМ ПОСМОТРЕТЬ ОБУЧАЮЩИЕ ВИДЕОРОЛИКИ

НЕ ПЕРЕЧИСЛЯЙ ДЕНЕЖНЫЕ СРЕДСТВА, НЕ ПОЛУЧИВ ТОВАР

Информация

о появлении новых и наиболее распространенных способах совершения преступлений с использованием

информационно-телекоммуникационных технологий

ГУ МВД России по Челябинской области информирует о появлении новых способах совершения дистанционных мошенничеств:

1. Функционирование Интернет-сайтов, имитирующих ресурсы государственных ведомств и справочных систем. Мошенники размещают шаблоны документов, которые ищут в сети «Интернет» бухгалтеры, секретари, сотрудники, занимающиеся налоговой или финансовой деятельностью. Шаблоны документов при этом заражены вирусами. Когда сотрудник загружает документ, на его компьютере запускается программа удаленного доступа. С ее помощью мошенники меняют в договорах компаний банковские реквизиты, чтобы впоследствии получить на свои счета денежные средства, предназначенные подрядчикам и заказчикам.

2. Предложения об установке на телефон (смартфон) программного обеспечения. Мошенники, представляясь сотрудниками банка, предлагают установить так называемое «официальное сертифицированное приложение» финансовой организации для проверки устройства и поиска уязвимостей. Далее злоумышленники отправляют потенциальным жертвам ссылку на фишинговый сайт с инструкцией по установке приложения. После установки программного обеспечения мошенники получают удаленный доступ к смартфону и выводят денежные средства из онлайн-банка клиента.

3. Сообщения от якобы Федеральной службы судебных приставов. Мошенники направляют гражданам электронные письма и сообщения об имеющейся задолженности, информируя (или угрожая) внести должника в некий «федеральный реестр недобросовестных плательщиков» и заблокировать его банковские счета (банковские карты). Чтобы этого избежать, предлагают пройти по поступившей ссылке для погашения имеющейся задолженности. После перехода по ссылке, денежные средства перечисляются на счета мошенников.

%3Aformat(webp)%2F782329.selcdn.ru%2Fleonardo%2FuploadsForSiteId%2F200926%2Fcontent%2F194766cf-710f-47c6-9ea7-306c9a20fc03.jpg)

%3Aformat(webp)%2F782329.selcdn.ru%2Fleonardo%2FuploadsForSiteId%2F200926%2Fcontent%2Fe444105d-5366-4fc6-bb27-39a3289937e1.jpg)

%3Aformat(webp)%2F782329.selcdn.ru%2Fleonardo%2FuploadsForSiteId%2F200926%2Fcontent%2Fd78ff36c-0b11-4f63-86b4-e6c2ac99b771.jpg)

%3Aformat(webp)%2F782329.selcdn.ru%2Fleonardo%2FuploadsForSiteId%2F200926%2Fcontent%2F858f6f1a-2187-4667-8541-df1e670a87ca.png)

%3Aformat(webp)%2F782329.selcdn.ru%2Fleonardo%2FuploadsForSiteId%2F200926%2Fcontent%2Fcbc50bf1-2673-4d08-a088-4e952f095492.jpg)

%3Aformat(webp)%2F782329.selcdn.ru%2Fleonardo%2FuploadsForSiteId%2F200926%2Fcontent%2Fe2d58f7d-dd15-4dfa-a5a1-deaa354e0323.png)

%3Aformat(webp)%2F782329.selcdn.ru%2Fleonardo%2FuploadsForSiteId%2F200926%2Fcontent%2F9b0f1495-d87c-4385-a082-4b801e84ef11.png)

%3Aformat(webp)%2F782329.selcdn.ru%2Fleonardo%2FuploadsForSiteId%2F200926%2Fcontent%2Fe0944f4c-5a5b-4689-8492-a30cc89b58dc.png)

%3Aformat(webp)%2F782329.selcdn.ru%2Fleonardo%2FuploadsForSiteId%2F200926%2Fcontent%2F9a81e710-d9ad-4ec0-a9b5-f03e082fc0d4.png)

%3Aformat(webp)%2F782329.selcdn.ru%2Fleonardo%2FuploadsForSiteId%2F200926%2Fcontent%2Ff978d5a8-0404-489e-888f-ccd5ae1f3799.png)

%3Aformat(webp)%2F782329.selcdn.ru%2Fleonardo%2FuploadsForSiteId%2F200926%2Fcontent%2Fd4635500-780f-4236-b176-b8878f5b52ae.jpg)

%3Aformat(webp)%2F782329.selcdn.ru%2Fleonardo%2FuploadsForSiteId%2F200926%2Fcontent%2F839fd1ba-00e8-4a08-bbe7-2c41293919d1.jpg)

%3Aformat(webp)%2F782329.selcdn.ru%2Fleonardo%2FuploadsForSiteId%2F200926%2Fcontent%2Fe855416e-46dd-403a-a7ef-d4c439371b70.jpg)

%3Aformat(webp)%2F782329.selcdn.ru%2Fleonardo%2FuploadsForSiteId%2F200926%2Fcontent%2F077dda28-c159-4f3d-a61f-2337379f68a9.jpg)

%3Aformat(webp)%2F782329.selcdn.ru%2Fleonardo%2FuploadsForSiteId%2F200926%2Fcontent%2F3f236550-c278-4df0-8977-b3189eb42cf6.jpg)

%3Aformat(webp)%2F782329.selcdn.ru%2Fleonardo%2FuploadsForSiteId%2F200926%2Fcontent%2F0ab50a76-fef5-4038-b0a3-391befe3f085.jpg)

%3Aformat(webp)%2F782329.selcdn.ru%2Fleonardo%2FuploadsForSiteId%2F200926%2Fcontent%2Ff29061b5-a98f-401f-8345-a2f7f9deeb4e.jpg)

%3Aformat(webp)%2F782329.selcdn.ru%2Fleonardo%2FuploadsForSiteId%2F200926%2Fcontent%2F8cc32b5c-4ece-43f1-8cdd-83c4610b5f23.jpg)

%3Aformat(webp)%2F782329.selcdn.ru%2Fleonardo%2FuploadsForSiteId%2F200926%2Fcontent%2Fe4fff2a7-b8ac-4bc3-b1e4-29ae1fc50955.jpg)

%3Aformat(webp)%2F782329.selcdn.ru%2Fleonardo%2FuploadsForSiteId%2F200926%2Fcontent%2F9f478515-d056-459a-a1fe-24a4e2f24b20.jpg)

%3Aformat(webp)%2F782329.selcdn.ru%2Fleonardo%2FuploadsForSiteId%2F200926%2Fcontent%2Fa2806d48-8d4a-40a7-8fad-019750113f23.jpg)

%3Aformat(webp)%2F782329.selcdn.ru%2Fleonardo%2FuploadsForSiteId%2F200926%2Fcontent%2F588e5dd3-b879-4e10-b784-974bf2dd2d07.jpg)

%3Aformat(webp)%2F782329.selcdn.ru%2Fleonardo%2FuploadsForSiteId%2F200926%2Fcontent%2F1b22a734-3b20-473b-be87-a3c9d31ed825.jpg)

%3Aformat(webp)%2F782329.selcdn.ru%2Fleonardo%2FuploadsForSiteId%2F200926%2Fcontent%2F6ac65808-88dc-46b8-886b-26cc079c9f5b.jpg)

%3Aformat(webp)%2F782329.selcdn.ru%2Fleonardo%2FuploadsForSiteId%2F200926%2Fcontent%2Fb15e267d-5d2e-4f32-be79-0b745521a6bc.jpg)

%3Aformat(webp)%2F782329.selcdn.ru%2Fleonardo%2FuploadsForSiteId%2F200926%2Fcontent%2F6840a77a-cd85-4f54-a56d-5e2ba2b4d603.jpg)